Taula de continguts:

- Autora John Day day@howwhatproduce.com.

- Public 2024-01-30 08:16.

- Última modificació 2025-01-23 14:38.

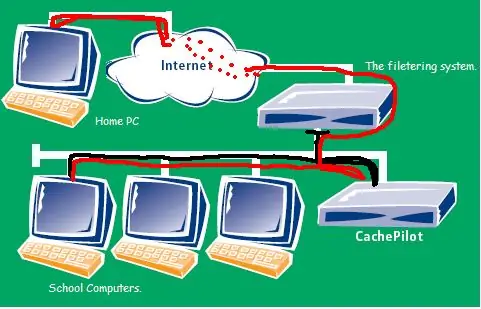

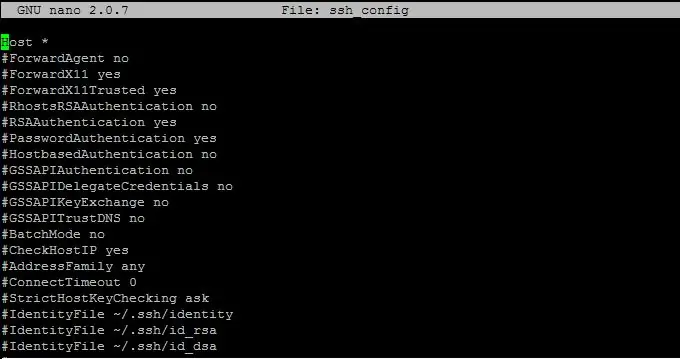

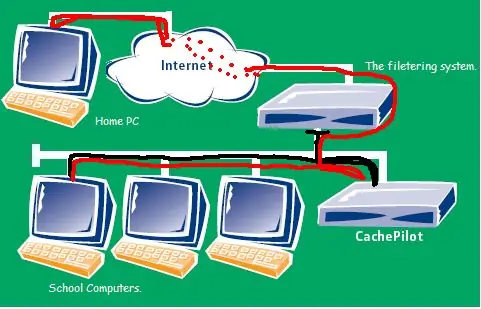

Després de llegir un post sobre el router de ceba (tor) que permet evitar la censura sense ser rastrejat, em va sorprendre. Llavors vaig llegir que no era molt segur, ja que alguns nodes podien introduir dades falses i recuperar les pàgines equivocades. Vaig pensar en mi mateix que hi havia d’haver una manera millor que aquesta i llavors vaig recordar que n’hi havia. Sé que l’utilitzo cada dia a l’escola per navegar i fins ara no he tingut cap problema i és 100% segur. Seguiu llegint per obtenir més informació.

Pas 1: què necessiteu

Què necessitareu per fer-ho possible:

Un ordinador amb Linux (faig servir el servidor ubuntu 8.04) que està fora de la censura, en el meu cas, a casa, i que està connectat a Internet. Un segon ordinador des del qual treballareu a l’escola amb Linux o Windows. Pot funcionar amb Mac OS però no l'he utilitzat, així que no ho sé. Hi ha una connexió a Internet, la segona filtrada. Alguns coneixements bàsics del vostre sistema operatiu també ajuden, però malament, a posar totes les ordres per fer-ho més fàcil.

Pas 2: configuració de la primera màquina,

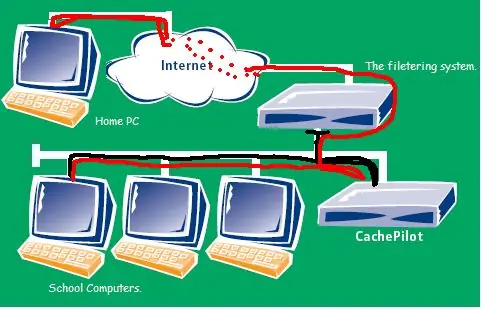

D'acord, per tant, quan us sentiu al primer equip, primer heu d'instal·lar SSH. Per fer aquest inici de sessió, escriviu a la finestra de línia d'ordres o de consola "sudo apt-get install openSSH-server" sense les cometes.

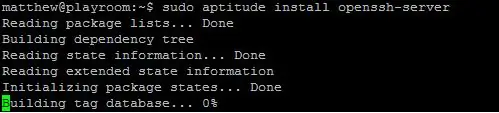

A continuació, us demanarà que torneu a introduir la vostra contrasenya i, després, si (per sí) per instal·lar-la. Un cop fet, el deamon SSH s'iniciarà automàticament quan engegueu la màquina. Podeu deixar-ho tot, però us recomano canviar alguns paràmetres per augmentar la seguretat i fer que sigui més probable que funcioni. Per fer-ho, heu de tornar a obrir una finestra de consola o des de la línia d'ordres i escriure "sudo nano / etc / ssh / ssh-config". S'obrirà un editor de text bàsic per al fitxer de configuració. Desplaceu-vos cap avall fins que trobeu "hostbasedauthentication" i canvieu el valor a no, després desplaceu-vos més endavant per trobar "port", canvieu-lo per un port aleatori que recordareu i finalment "túnel" i canvieu-ho a sí. A continuació, sortiu de l'editor de text (ctrl + x) i, a continuació, y per mantenir els canvis i, a continuació, introduïu. A continuació, reinicieu l'ordinador i aquest és el primer equip que es fa. Podeu fer altres canvis al fitxer de configuració, però no és necessari només per a això. Les tres coses que han canviat, si us interessa, són desactivar l’arrel per iniciar la sessió mitjançant ssh, canviar el número de port en què es fan les connexions i permetre que el nostre trànsit web es túnel a través d’ella. És millor triar un número de port que sabeu que no està bloquejat com el 80 o el 443, etc.

Pas 3: el segon ordinador (l'afectat pel filtratge)

Al meu ordinador faig servir Windows i tots els ordinadors de l’escola també són Windows.

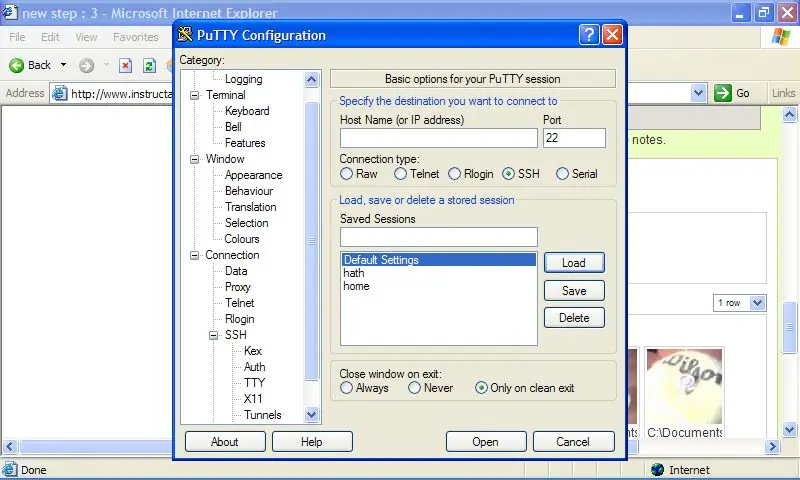

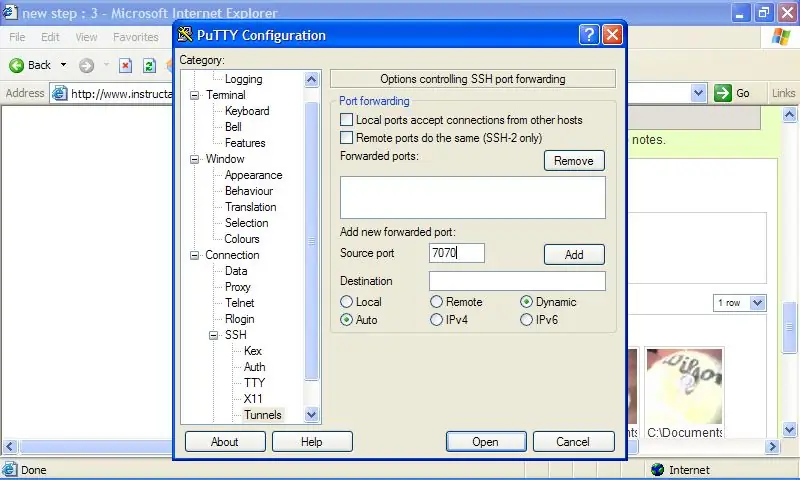

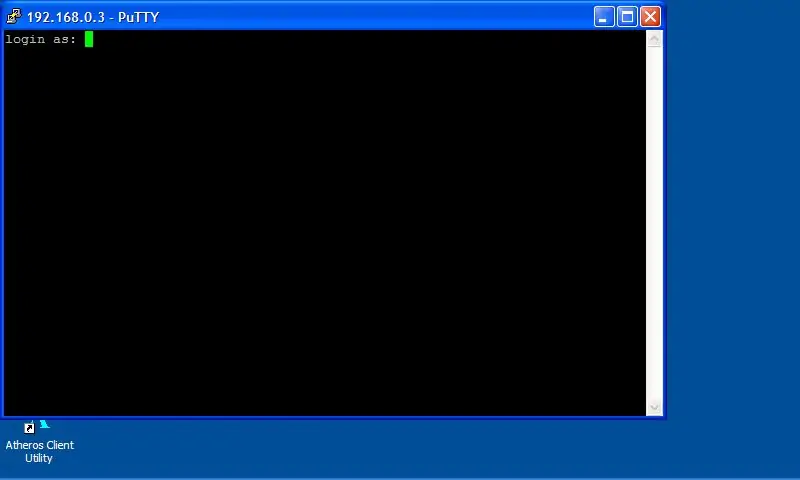

El primer que heu de fer és descarregar Firefox (si encara no està instal·lat) i un programa anomenat Putty. Aquests poden instal·lar-se al propi PC o també hi ha disponibles edicions portàtils per executar unitats USB, cosa que probablement és millor per a aquells que utilitzen més d’un PC. Es poden trobar simplement introduint els seus noms a Google. Instal·leu Putty i Firefox i obriu la massilla. Hauríeu d'obrir una finestra com es mostra a la primera imatge. A continuació, heu de configurar-lo per connectar-vos al primer equip. Escriviu l'adreça IP i el número de port a les dues caselles i seleccioneu el botó SSH. A la barra esquerra cap a la part inferior hi ha un menú anomenat ssh en connexió. Aleshores hi ha una opció anomenada túnels, seleccioneu-la i es mostrarà una finestra com aquesta. Escriviu 7070 al port d'origen i seleccioneu els botons d'opció dinàmics i automàtics i feu clic a Afegeix. Ara podeu tornar a la sessió i desar la configuració per a un ús futur. Si ara feu clic a obre, tot està bé, s'obrirà una finestra negra i es mostrarà l'inici de sessió com: Inicieu la sessió ara com ho faríeu normalment si us situéssiu davant del primer equip. Ara podeu minimitzar aquesta finestra.

Pas 4: Configuració del Firefox per connectar-se a través del túnel Ssh que acabeu d'obrir

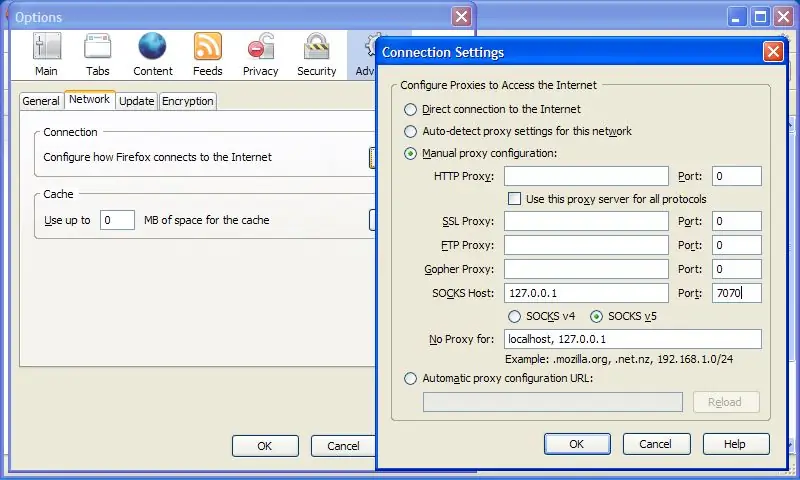

Obriu Firefox i aneu a Eines, opcions, avançat.

A la pestanya Nework, feu clic a Configuració. Feu clic al botó de configuració del servidor intermediari manual i configureu-lo tal com es mostra a la imatge (127.0.0.1 port 7070, mitjons v5). D'acord, després, de nou, d'acord. Si tot ha funcionat, ara podeu utilitzar qualsevol lloc que vulgueu, independentment de si està filtrat o no, sense cap problema. El millor és que és 100% segur i no es pot localitzar. Sí, es necessita una mica més de temps per configurar el TOR, però es pot moure fàcilment des d'un ordinador filtrat a un equip filtrat si utilitzeu les edicions portàtils i no obtindreu cap resultat fals.

Pas 5: Com funciona

Bàsicament, esteu indicant a Firefox que es connecti a la màquina local que utilitzeu al port 7070 amb el protocol SOCKs v5.

Aleshores, Putty "veu" aquesta sol·licitud per connectar-se al port 7070 i, a continuació, acampa les dades, les xifra i les envia pel túnel, a través d'Internet, al vostre PC de casa. A continuació, aquest ordinador desempaqueta les dades i les desxifra i realitza la sol·licitud (és a dir, recupera la pàgina web que heu sol·licitat). Tot el procés es produeix de manera inversa per recuperar la pàgina. (xifrat, tunelitzat, desxifrat i enviat de nou a Firefox) Com que només l'utilitzarà, és molt més ràpid que el TOR i és més segur ja que és el vostre propi ordinador. La millor part és que si d'alguna manera troben una manera de bloquejar-lo, canvieu fàcilment el port on feu la connexió ssh i això hauria d'alliberar-lo. (no el 7070 en què està el túnel)

Recomanat:

ECG automatitzat: simulacions d’amplificació i filtratge mitjançant LTspice: 5 passos

ECG automàtic: simulacions d’amplificació i filtratge mitjançant LTspice: aquesta és la imatge del dispositiu final que construireu i un debat molt profund sobre cada part. També es descriuen els càlculs de cada etapa.La imatge mostra el diagrama de blocs d’aquest dispositiu Mètodes i materials: l’objectiu d’aquest pr

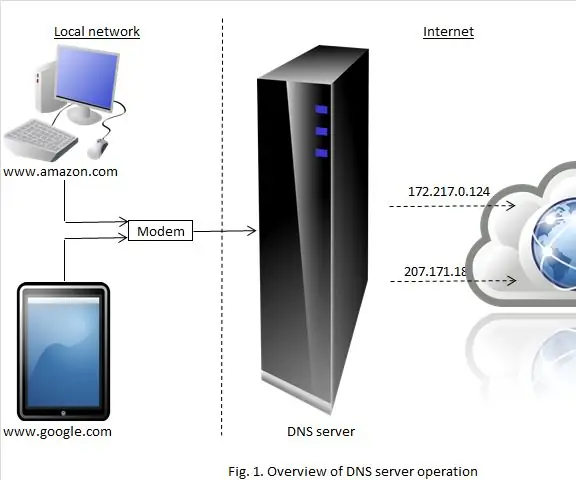

Filtratge de contingut a Internet mitjançant DNS: 10 passos

Filtratge de contingut a Internet mitjançant DNS: es va actualitzar el 3 de febrer de 2021 per incloure més informació als passos 8 i amp; 9. És conegut que hi ha molt contingut a Internet que no és adequat per a la visualització dels nens. El que no es coneix tan àmpliament és que

Fotografia de fauna de prop sense equips d'alta tecnologia. Actualització .: 7 passos (amb imatges)

Fotografia de fauna de prop sense equips d'alta tecnologia. Actualització: en els anys 60 & Als anys 70, quan era petit, vam tenir un estil de vida diferent a la majoria dels nens en aquests dies, quan tenia quatre anys ens vam traslladar de la nostra dúplex a sobre de The Broadway, un carrer alt a Loughton Essex, a Stevenage, una nova ciutat de Hertfordshire

Connecteu-vos sense ser sotmès: Tor (The Onion Router): 4 passos (amb imatges)

Connecteu-vos sense ser sotmès: Tor (The Onion Router): quan connecteu-vos a Internet, deixeu pistes per tot arreu. Podríeu estar amb amics a la missatgeria instantània, consultar llocs web o baixar música. Si viviu en un país en què els espionatges es dediquen al que fan els ciutadans comuns en línia (lke, um, the U

Refredador / suport per a portàtils de cost zero (sense cola, sense perforació, sense femelles i cargols, sense cargols): 3 passos

Refredador / suport per a portàtils de cost zero (sense cola, sense perforació, sense femelles i cargols, sense cargols): ACTUALITZACIÓ: SI US PLAU VOT PER EL MEU INSTRUCTABLE, GRÀCIES ^ _ ^ TAMBÉ POTS AGRADAR-ME ENTRADA A www.instructables.com/id/Zero-Cost-Aluminum-Furnace-No-Propane-No-Glue-/ O POTS VOTAR ELS MEUS MILLORS AMICS