Taula de continguts:

- Autora John Day day@howwhatproduce.com.

- Public 2024-01-30 08:13.

- Última modificació 2025-01-23 14:37.

El control d’accés és el mecanisme dels camps de seguretat física i seguretat de la informació, per restringir l’accés / entrada anònima als recursos d’una organització o d’una àrea geogràfica. L'accés pot significar consumir, entrar o utilitzar. El permís per accedir a un recurs s’anomena autorització.

Seguretat física

El control d’accés geogràfic pot ser aplicat per personal (per exemple, guàrdia fronterer, butaca, comprovador de bitllets) o amb un dispositiu com un torniquet (porta deflector). Un control d’accés en sentit estricte (controlar físicament l’accés en si mateix) és un sistema de comprovació de la presència autoritzada, vegeu, per exemple, Controlador de bitllets (transport). Un altre exemple és el control de sortida, per exemple. d'una botiga (caixa) o d'un país. [Es necessita una cita]. El terme control d’accés es refereix a la pràctica de restringir l’entrada a una propietat, un edifici o una habitació a persones autoritzades.

Seguretat de la informació

El control electrònic d’accés utilitza ordinadors per resoldre les limitacions dels panys i les claus mecàniques. Es pot utilitzar una àmplia gamma de credencials per substituir les claus mecàniques. El sistema electrònic de control d’accés concedeix accés en funció de la credencial presentada. Quan es concedeix accés, la porta es desbloqueja durant un temps predeterminat i es registra la transacció. Quan es denega l'accés, la porta roman bloquejada i es registra l'intent d'accés. El sistema també supervisarà la porta i l'alarma si la porta s'obre forçadament o es manté oberta massa temps després de ser desbloquejada.

Operacions en control d'accés

Quan es presenta una credencial a un lector (dispositiu), el lector envia la informació de la credencial, normalment un número, a un tauler de control, un processador altament fiable. El tauler de control compara el número de la credencial amb una llista de control d’accés, concedeix o denega la sol·licitud presentada i envia un registre de transaccions a una base de dades. Quan es denega l'accés en funció de la llista de control d'accés, la porta roman bloquejada. Si hi ha coincidències entre la credencial i la llista de control d'accés, el tauler de control fa funcionar un relé que al seu torn obre la porta. El tauler de control també ignora el senyal d'obertura de la porta per evitar una alarma. Sovint, el lector proporciona comentaris, com ara un LED vermell intermitent per a un accés denegat i un LED verd intermitent per a un accés concedit.

Factors d'autenticació de la informació:

- alguna cosa que l'usuari sap, per exemple una contrasenya, una contrasenya o un PIN

- alguna cosa que té l’usuari, com ara una targeta intel·ligent o un porta-claus

- una cosa que l'usuari és, com ara l'empremta digital, verificada mitjançant un mesurament biomètric.

Credencial

Una credencial és un objecte físic / tangible, un coneixement o una faceta de l'ésser físic d'una persona, que permet l'accés individual a una determinada instal·lació física o sistema d'informació basat en ordinador. Normalment, les credencials poden ser una cosa que una persona sap (com un número o un PIN), alguna cosa que té (com ara una insígnia d’accés), alguna cosa que sigui (com una característica biomètrica) o alguna combinació d’aquests elements. Això es coneix com autenticació multifactor. La credencial típica és una targeta d’accés o un porta-claus, i el programari més recent també pot convertir els telèfons intel·ligents dels usuaris en dispositius d’accés.

Tecnologies de targetes:

Inclou banda magnètica, codi de barres, Wiegand, proximitat a 125 kHz, lliscament de targeta de 26 bits, targetes intel·ligents de contacte i targetes intel·ligents de menys contacte. També hi ha accessoris per a claus, més compactes que les targetes d’identificació, que s’adjunten a un clauer. Les tecnologies biomètriques inclouen empremtes digitals, reconeixement facial, reconeixement d’iris, exploració retiniana, veu i geometria de les mans. Les tecnologies biomètriques integrades que es troben als telèfons intel·ligents més nous també es poden utilitzar com a credencials juntament amb el programari d’accés que s’executa en dispositius mòbils. A més de les tecnologies més antigues d’accés a targetes més tradicionals, les tecnologies més noves, com ara la comunicació de camp proper (NFC) i el Bluetooth de baixa energia (BLE), també tenen el potencial de comunicar les credencials dels usuaris als lectors per a l’accés al sistema o a l’edifici.

Components: diversos components del sistema de control són: -

- Un punt de control d’accés pot ser una porta, torniquet, porta d’estacionament, ascensor o una altra barrera física, on es pot controlar electrònicament la concessió de l’accés.

- Normalment, el punt d’accés és una porta.

- Una porta electrònica de control d’accés pot contenir diversos elements. El més bàsic és que hi hagi un pany elèctric independent. El pany el desbloqueja un operador amb un interruptor.

- Per automatitzar això, la intervenció de l'operador és substituïda per un lector. El lector pot ser un teclat on s’introdueix un codi, un lector de targetes o un lector de biomètrica.

Topologia:

La topologia predominant vers el 2009 és el hub i parlava amb un tauler de control com a hub i els lectors com a radis. Les funcions de cerca i control es troben al tauler de control. Els radis es comuniquen mitjançant una connexió en sèrie; normalment RS-485. Alguns fabricants empenyen la presa de decisions al límit col·locant un controlador a la porta. Els controladors estan habilitats per a IP i es connecten a un amfitrió i a una base de dades mitjançant xarxes estàndard.

Tipus de lectors RDID:

- Lectors bàsics (no intel·ligents): simplement llegiu el número de targeta o el PIN i reenvieu-lo a un tauler de control. En cas d'identificació biomètrica, aquests lectors emeten el número d'identificació d'un usuari. Normalment, el protocol Wiegand s’utilitza per transmetre dades al tauler de control, però altres opcions com RS-232, RS-485 i Clock / Data no són infreqüents. Aquest és el tipus de lectors de control d’accés més populars. Exemples d’aquests lectors són RF Tiny de RFLOGICS, ProxPoint de HID i P300 de Farpointe Data.

- Lectors semiintel·ligents: tenen totes les entrades i sortides necessàries per controlar el maquinari de la porta (pany, contacte de la porta, botó de sortida), però no prenen decisions d’accés. Quan un usuari presenta una targeta o introdueix un PIN, el lector envia informació al controlador principal i espera la seva resposta. Si s’interromp la connexió amb el controlador principal, aquests lectors deixen de funcionar o funcionen de manera degradada. Normalment, els lectors semiintel·ligents es connecten a un tauler de control mitjançant un bus RS-485. Exemples d’aquests lectors són InfoProx Lite IPL200 de CEM Systems i AP-510 d’Apollo.

- Lectors intel·ligents: tenen totes les entrades i sortides necessàries per controlar el maquinari de la porta; també tenen la memòria i el poder de processament necessaris per prendre decisions d’accés de manera independent. Igual que els lectors semiintel·ligents, es connecten a un tauler de control mitjançant un bus RS-485. El tauler de control envia actualitzacions de configuració i recupera esdeveniments dels lectors. Alguns exemples d’aquest tipus de lectors podrien ser InfoProx IPO200 de CEM Systems i AP-500 d’Apollo. També hi ha una nova generació de lectors intel·ligents anomenats "lectors IP". Els sistemes amb lectors IP normalment no tenen panells de control tradicionals i els lectors es comuniquen directament a un PC que actua com a amfitrió.

Riscos de seguretat:

El risc de seguretat d’intrusió més comú a través d’un sistema de control d’accés és simplement seguir un usuari legítim per una porta, i això es coneix com a “contracorrent”. Sovint l’usuari legítim mantindrà la porta a l’intrús. Aquest risc es pot minimitzar mitjançant la formació de consciència de seguretat de la població usuària.

Les principals categories de control d’accés són:

- Control d’accés obligatori

- Control d'accés discrecional

- Control d'accés basat en rols

- Control d'accés basat en regles.

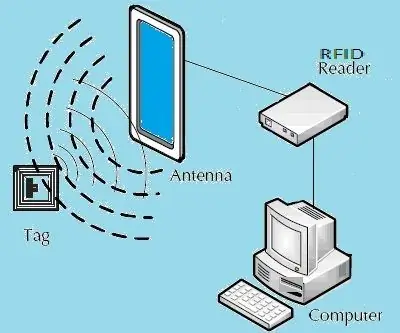

Pas 1: tecnologia RFID

Def: La identificació per radiofreqüència (RFID) és l’ús sense fils de camps electromagnètics per transferir dades, amb la finalitat d’identificar i rastrejar automàticament les etiquetes adjuntes als objectes. Les etiquetes contenen informació emmagatzemada electrònicament.

RFID és una tecnologia que incorpora l’ús d’acoblaments electromagnètics o electrostàtics a la porció de radiofreqüència (RF) de l’espectre electromagnètic per identificar de forma única un objecte, animal o persona.

Un lector d’identificació de radiofreqüència (lector RFID) és un dispositiu que s’utilitza per recopilar informació d’una etiqueta RFID, que s’utilitza per rastrejar objectes individuals. Les ones de ràdio s’utilitzen per transferir dades de l’etiqueta a un lector.

Aplicacions de RFID:

- Les etiquetes de seguiment d’animals, inserides sota la pell, poden tenir la mida d’un arròs.

- Les etiquetes poden tenir forma de cargol per identificar arbres o articles de fusta.

- Targeta de crèdit amb forma d’utilitzar en aplicacions d’accés.

- Les etiquetes de plàstic dur antirobatori que s’adjunten a les mercaderies de les botigues també són etiquetes RFID.

- Els transponders rectangulars de 120 per 100 per 50 mil·límetres de pesat s’utilitzen per rastrejar contenidors d’expedició o maquinària pesada, camions i vagons de ferrocarril.

- En laboratoris segurs, entrades d’empreses i edificis públics, s’han de controlar els drets d’accés.

Senyal:

El senyal és necessari per activar o activar l’etiqueta i es transmet a través de l’antena. El senyal en si és una forma d’energia que es pot utilitzar per alimentar l’etiqueta. El transpondedor és la part de l’etiqueta RFID que converteix aquesta freqüència de ràdio en energia útil, a més d’enviar i rebre missatges. Les aplicacions RFID per a l'accés del personal solen utilitzar sistemes de baixa freqüència, 135 KHz, per a la detecció de distintius.

Requisits per RFID:

- Un lector connectat (o integrat amb)

- Una antena que envia un senyal de ràdio

- Una etiqueta (o transpondedor) que retorna el senyal amb informació afegida.

El lector RFID sol estar connectat a un ordinador / sistema de tercers que accepta (i emmagatzema) esdeveniments relacionats amb RFID i els utilitza per desencadenar accions. A la indústria de la seguretat, aquest sistema pot ser un sistema de control d’accés a l’edifici, a la indústria de l’estacionament és probable que sigui un sistema de gestió d’estacionament o control d’accés per a vehicles. A les biblioteques pot ser un sistema de gestió de biblioteques.

Problemes comuns amb RFID:

- Col·lisió del lector:

- Col·lisió d'etiquetes.

La col·lisió del lector es produeix quan se superposen els senyals de dos o més lectors. L'etiqueta no pot respondre a consultes simultànies. Els sistemes s’han de configurar amb cura per evitar aquest problema. Els sistemes s’han de configurar amb cura per evitar aquest problema; molts sistemes utilitzen un protocol anti-col·lisió (protocol de singulació). Els protocols anticol·lisió permeten que les etiquetes es tornin a transmetre a un lector.

La col·lisió d’etiquetes es produeix quan hi ha moltes etiquetes en una àrea petita; però com que el temps de lectura és molt ràpid, és més fàcil per als proveïdors desenvolupar sistemes que garanteixin que les etiquetes responguin una per una.

Pas 2: SPI amb el diagrama de circuits

Atmega328 té un SPI incorporat utilitzat per comunicar-se amb dispositius habilitats per a SPI com ADC, EEPROM, etc.

Comunicació SPI

La interfície perifèrica en sèrie (SPI) és un protocol de connexió d'interfície de bus iniciat inicialment per Motorola Corp. Utilitza quatre pins per a la comunicació.

- SDI (entrada de dades en sèrie)

- SDO (sortida de dades en sèrie),

- SCLK (rellotge de sèrie)

- CS (Xip Select)

Té dos pins per a la transferència de dades anomenats SDI (Serial Data Input) i SDO (Serial Data Output). El pin SCLK (Serial -Clock) s’utilitza per sincronitzar la transferència de dades i Master proporciona aquest rellotge. El pin CS (Chip Select) és utilitzat pel mestre per seleccionar el dispositiu esclau.

Els dispositius SPI tenen registres de desplaçament de 8 bits per enviar i rebre dades. Sempre que el mestre necessita enviar dades, col·loca les dades al registre de desplaçament i genera el rellotge necessari. Sempre que el mestre vol llegir dades, l'esclau col·loca les dades al registre de desplaçament i el mestre genera el rellotge necessari. Tingueu en compte que SPI és un protocol de comunicació full duplex, és a dir, les dades dels registres de desplaçament mestre i esclau s’intercanvien alhora.

ATmega32 té un mòdul SPI incorporat. Pot actuar com a dispositiu SPI mestre i esclau.

Els pins de comunicació SPI a AVR ATmega són:

- MISO (Master In Slave Out) = El mestre rep dades i l'esclau transmet dades a través d'aquest pin.

- MOSI (Master Out Slave In) = El mestre transmet dades i l’esclau rep dades a través d’aquest pin.

- SCK (Shift Clock) = El mestre genera aquest rellotge per a la comunicació, que utilitza el dispositiu esclau. Només el mestre pot iniciar el rellotge en sèrie.

- SS (Selecció esclau) = El mestre pot seleccionar esclau mitjançant aquest pin.

Registres ATmega32 que s’utilitzen per configurar la comunicació SPI:

- Registre de control SPI,

- Registre d 'estat SPI i

- Registre de dades SPI.

SPCR: registre de control SPI

Bit 7 - (SPIE): bit d’activació de la interrupció SPI

1 = Activa la interrupció SPI. 0 = Desactiva la interrupció SPI. Bit 6 - (SPE): habilitar SPI bit 1 = habilitar SPI. 0 = Desactiva SPI. Bit 5 - (DORD): bit d’ordre de dades 1 = LSB transmès primer. 0 = MSB transmès primer. Bit 4 - (MSTR): selecció mestre / esclau bit 1 = mode mestre. 0 = Mode esclau. Bit 3 - (CPOL): bit de selecció de polaritat del rellotge. 1 = Inici del rellotge des del lògic. 0 = Inici del rellotge des del zero lògic. Bit 2 - (CPHA): bit de selecció de fase de rellotge. 1 = Mostra de dades a la vora del rellotge final. 0 = Mostra de dades a la vora del rellotge inicial. Bit 1: 0 - (SPR1): SPR0 SPI Clock Rate Selecciona bits

SPSR: registre d'estat SPI

Bit 7 - SPIF: bit de senyal d'interrupció SPI

Aquest indicador es configura quan s'ha completat la transferència en sèrie. Configureu-vos també quan el pin SS es baixa en mode mestre. Pot generar interrupcions quan el bit SPIE a SPCR i la interrupció global estan activades. Bit 6 - WCOL: bit de marcatge de col·lisió d'escriptura Aquest bit s'estableix quan l'escriptura del registre de dades SPI es produeix durant la transferència de dades anterior. Bit 5: 1: bits reservats Bit 0 - SPI2X: bit de velocitat SPI doble Quan es defineix, la velocitat SPI (freqüència SCK) es duplica.

SPDR:

Bit 7: 0- Registre de dades SPI que s’utilitza per transferir dades entre el fitxer Register i el registre SPI Shift.

L’escriptura al SPDR inicia la transmissió de dades.

Mode mestre:

El mestre escriu un byte de dades a SPDR, escrivint a SPDR comença la transmissió de dades. Les dades de 8 bits comencen a desplaçar-se cap a l’esclau i després del desplaçament complet de bytes, el generador de rellotge SPI s’atura i el bit SPIF s’estableix.

Mode esclau:

La interfície SPI esclava es manté en estat de suspensió mentre el pin SS manté elevat el mestre. S’activa només quan el pin SS passa a baix i comença a transferir les dades sol·licitades amb el rellotge SCK entrant del master.

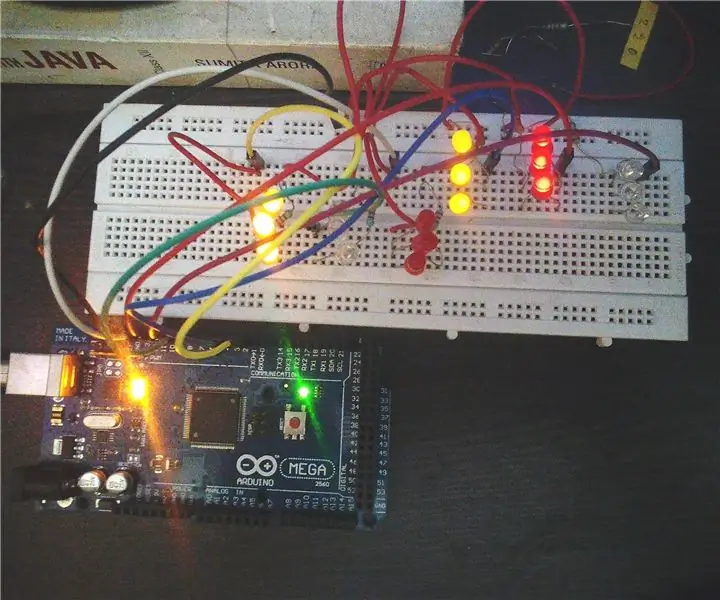

Pas 3: Codificació i implementacions

Com a diagrama de circuits, funciona bé. Connecteu-vos com a diagrama.

Els codis es proven al meu PC.

Tots aquests codis s’extreuen d’Internet després d’una llarga exploració.

És agitat trobar un codi correcte per al vostre mòdul i, per descomptat.

Vaig tenir els mateixos problemes per connectar-me i executar-me.

Després de 2 setmanes de provar molts programes, he trobat que aquest conjunt de codis és correcte.

Mòdul Arduino Nano 3.0 amb CH340G USB-Serial-TTL. & driver s'adjunta (CH341SER.zip) amb aquest projecte.

Aquests són un conjunt perfecte de programes per implementar aquest projecte.

"SPI.h" prové de la biblioteca per defecte (programari) d'Arduino.

La biblioteca "MFRC" s'ofereix amb la codificació Arduino Nano real …

Espero que gaudiu

Pas 4: Resultats i conclusions

Els resultats es mostren al Serial-Monitor d’Arduino, que és capaç de llegir i escriure dades en sèrie (des del PC). Fins i tot podeu utilitzar Putty / Hyperterminal, etc., també mitjançant la configuració de bit-rate, start i stop bits.

Programari utilitzat:

- Arduino 1.0.5-r2

- CH341SER.zip per a FTDI (xip CH340G)

- Putty / Hyperterminal també es pot utilitzar per a la comunicació en sèrie via PC

Maquinari utilitzat

- Mòdul MFRC522 + SmartTag + KeyChain - de "ebay.in"

- ARduino Nano 3.0: de "ebay.in"

Recomanat:

Introducció a la interfície del sensor I2C ?? - Interfície del MMA8451 mitjançant ESP32: 8 passos

Introducció a la interfície del sensor I2C ?? - Interfície del MMA8451 mitjançant ESP32s: en aquest tutorial, aprendreu tot sobre com iniciar, connectar-se i aconseguir que el dispositiu I2C (acceleròmetre) funcioni amb el controlador (Arduino, ESP32, ESP8266, ESP12 NodeMCU)

Interfície d'usuari fàcil d'implementar -- Pantalla OLED amb palanca de control i botons: 6 passos

Interfície d'usuari fàcil d'implementar || Pantalla OLED amb joystick i botons: aquest mòdul té una pantalla OLED amb dos botons, un joystick de 5 vies i un acceleròmetre de 3 eixos. Això és útil per configurar la interfície d’usuari d’un projecte. Ei, què passa, nois? Akarsh aquí des de CETech. Avui farem un cop d'ull a un mòdul tot en un que

Gesture Hawk: robot controlat amb gestos manuals mitjançant la interfície basada en el processament d’imatges: 13 passos (amb imatges)

Gesture Hawk: robot controlat amb gestos manuals mitjançant interfície basada en el processament d’imatges: Gesture Hawk es va mostrar a TechEvince 4.0 com una interfície simple màquina basada en el processament d’imatges. La seva utilitat rau en el fet que no es requereixen cap sensor addicional ni un dispositiu portàtil, excepte un guant, per controlar el cotxe robòtic que funciona amb diferents

DIY MusiLED, LEDs sincronitzats de música amb aplicació Windows i Linux amb un clic (32 i 64 bits). Fàcil de recrear, fàcil d'utilitzar, fàcil de transportar: 3 passos

DIY MusiLED, LEDs sincronitzats de música amb aplicació Windows i Linux amb un clic (32 i 64 bits). Fàcil de recrear, fàcil d'utilitzar i fàcil de portar: aquest projecte us ajudarà a connectar 18 LED (6 vermells + 6 blaus + 6 grocs) a la vostra placa Arduino i analitzar els senyals en temps real de la targeta de so de l'ordinador i transmetre'ls a els LED per il·luminar-los segons els efectes del ritme (Snare, High Hat, Kick)

Interfície musical de botó fàcil: 5 passos (amb imatges)

Interfície musical Easy Button: aquest projecte modifica un Easy Button de 5 dòlars i un teclat USB econòmic perquè es puguin utilitzar com a dispositiu d’entrada per a actuacions musicals en directe (o qualsevol altra cosa que requereixi un botó o un pedal). Permet crear botons econòmics